Zero Trust: Kenapa Model Keamanan Lama Sudah Tidak Relevan?

Selama puluhan tahun, strategi keamanan siber perusahaan dibangun di atas satu asumsi sederhana: jika seseorang sudah berada di dalam jaringan, maka ia bisa dipercaya. Model ini dikenal sebagai pendekatan perimeter-based security—membangun “tembok” digital lewat firewall, VPN, dan sistem proteksi jaringan lainnya. Namun, transformasi digital, komputasi awan, dan pola kerja jarak jauh membuat batas jaringan menjadi kabur. Dalam konteks inilah konsep Zero Trust muncul sebagai paradigma baru.

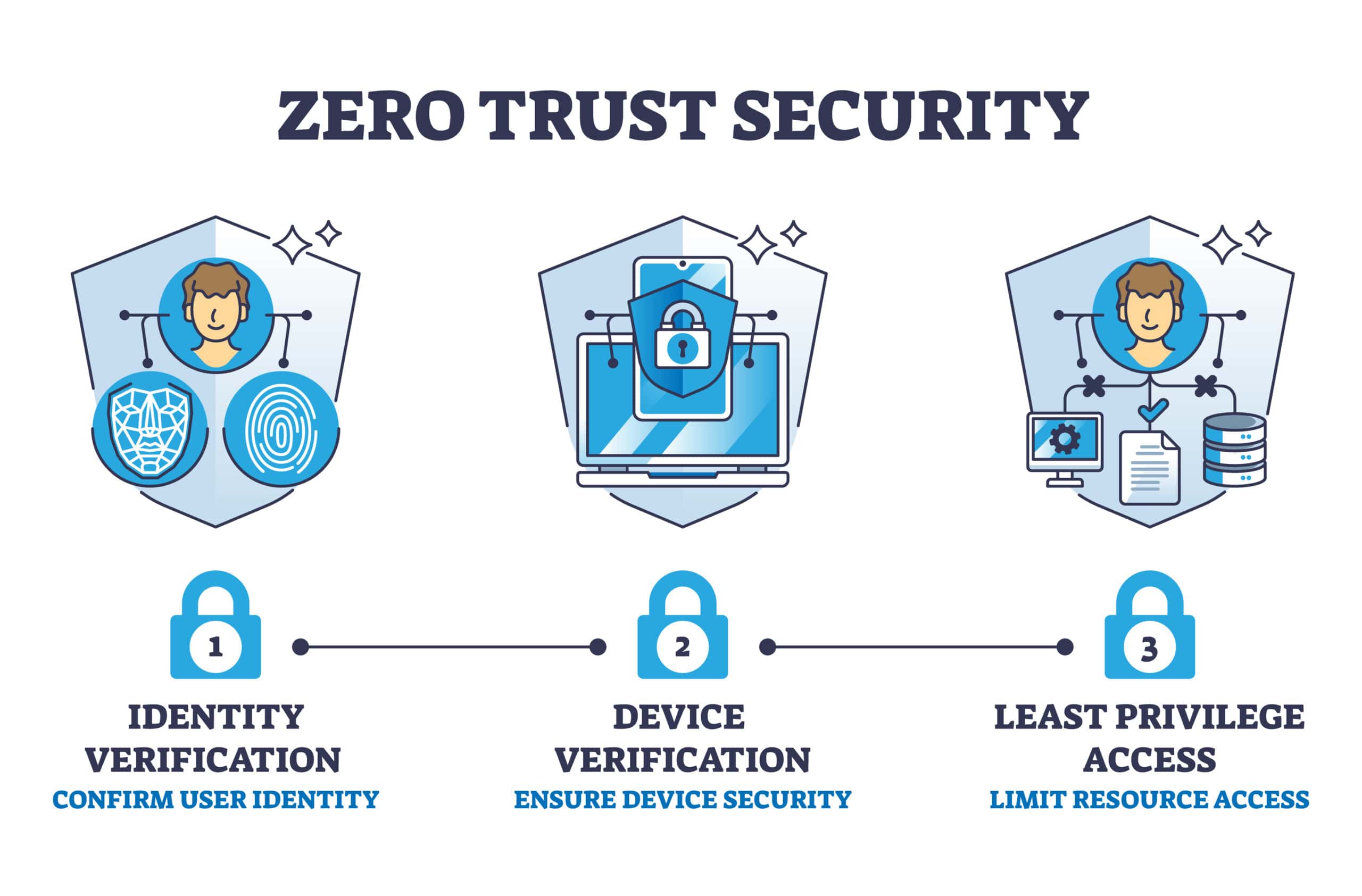

Zero Trust bukan sekadar produk atau perangkat lunak, melainkan pendekatan arsitektur keamanan dengan prinsip utama: never trust, always verify. Tidak ada entitas—baik pengguna, perangkat, maupun aplikasi—yang otomatis dipercaya, bahkan jika berada di dalam jaringan internal. Berikut enam alasan mengapa model keamanan lama tidak lagi relevan dan mengapa Zero Trust menjadi kebutuhan strategis.

1. Perimeter Security Gagal Menghadapi Dunia Cloud dan Kerja Remote

Model lama dibangun ketika mayoritas data dan aplikasi berada di pusat data internal perusahaan. Firewall menjadi garis pertahanan utama. Selama ancaman berasal dari luar, sistem relatif aman. Namun, migrasi besar-besaran ke cloud mengubah lanskap ini.

Perusahaan kini menggunakan layanan dari , melalui Azure, serta Cloud. Data tersebar di berbagai pusat data global, tidak lagi terkonsentrasi di satu lokasi fisik. Selain itu, karyawan mengakses sistem dari rumah, kafe, atau perangkat pribadi.

Dalam situasi ini, konsep “di dalam” dan “di luar” jaringan menjadi tidak relevan. Firewall tidak lagi cukup untuk mengontrol lalu lintas akses. Zero Trust hadir dengan pendekatan berbasis identitas dan konteks, bukan lokasi. Setiap permintaan akses diverifikasi berdasarkan siapa pengguna, perangkat apa yang dipakai, serta kondisi keamanannya.

2. Ancaman Internal Sama Berbahayanya dengan Ancaman Eksternal

Model keamanan tradisional fokus mencegah serangan dari luar. Padahal, banyak insiden besar justru berasal dari dalam organisasi—baik karena kelalaian, akun yang diretas, atau tindakan disengaja.

Serangan phishing yang berhasil mencuri kredensial karyawan dapat membuka pintu lebar ke sistem internal. Dalam model lama, begitu kredensial valid digunakan, sistem sering kali tidak lagi memverifikasi aktivitas lanjutan. Inilah celah fatal.

Zero Trust meminimalkan risiko ini dengan prinsip least privilege access. Setiap pengguna hanya diberi akses minimum sesuai kebutuhan pekerjaannya. Bahkan setelah login, aktivitas tetap dipantau dan dievaluasi secara dinamis. Jika terjadi perilaku tidak biasa—misalnya login dari lokasi berbeda dalam waktu singkat—akses dapat langsung dibatasi atau dihentikan.

Baca juga : 6 Fakta Sustainable Aviation Fuel, Bahan Bakar Masa Depan Pesawat

3. Autentikasi Saja Tidak Cukup

Banyak organisasi merasa aman karena sudah menerapkan password kuat dan Multi-Factor Authentication (MFA). Namun, Zero Trust melangkah lebih jauh dari sekadar autentikasi awal.

Dalam pendekatan modern, verifikasi bersifat berkelanjutan. Sistem menganalisis konteks: apakah perangkat memiliki pembaruan keamanan terbaru? Apakah koneksi berasal dari jaringan aman? Apakah pola perilaku pengguna konsisten?

Solusi dari perusahaan seperti dan mengintegrasikan identitas, manajemen perangkat, dan analitik perilaku untuk memastikan setiap sesi akses tetap aman. Artinya, kepercayaan tidak diberikan sekali di awal, melainkan dievaluasi sepanjang waktu.

4. Serangan Modern Bergerak Secara Lateral

Dalam banyak kasus pelanggaran data, peretas tidak langsung mencuri informasi sensitif setelah masuk. Mereka bergerak secara lateral—menjelajah sistem internal untuk menemukan celah tambahan dan hak akses lebih tinggi.

Model lama sering gagal membatasi pergerakan ini karena jaringan internal dianggap zona tepercaya. Zero Trust memecah jaringan menjadi segmen-segmen kecil melalui teknik micro-segmentation. Setiap segmen memiliki kontrol akses terpisah, sehingga kompromi di satu area tidak otomatis membuka seluruh sistem.

Pendekatan ini secara signifikan mengurangi dampak insiden. Jika satu akun diretas, aksesnya tetap terbatas. Penyerang tidak bisa bebas berpindah antar server atau aplikasi tanpa verifikasi tambahan.

5. Regulasi dan Kepatuhan Makin Ketat

Peraturan perlindungan data seperti GDPR di Eropa atau berbagai regulasi keamanan nasional menuntut organisasi menjaga data pelanggan dengan standar tinggi. Pelanggaran tidak hanya berdampak pada reputasi, tetapi juga denda finansial besar.

Zero Trust membantu organisasi memenuhi tuntutan kepatuhan karena setiap akses tercatat, diaudit, dan dikontrol ketat. Pendekatan berbasis identitas juga memudahkan pelacakan siapa mengakses apa dan kapan.

Banyak vendor keamanan besar, termasuk dan , mengembangkan solusi Zero Trust Network Access (ZTNA) sebagai pengganti VPN tradisional. ZTNA memberikan akses langsung ke aplikasi tertentu tanpa membuka seluruh jaringan, sehingga risiko kebocoran data lebih kecil.

6. Zero Trust Bukan Tren, Tapi Evolusi Strategis

Sebagian pihak menganggap Zero Trust hanya istilah pemasaran baru. Padahal, konsep ini telah berkembang lebih dari satu dekade dan kini diadopsi luas oleh sektor publik dan swasta.

Lembaga pemerintah di berbagai negara menjadikan Zero Trust sebagai standar arsitektur keamanan masa depan. Transformasi ini bukan sekadar upgrade teknologi, melainkan perubahan cara berpikir. Keamanan tidak lagi berbasis asumsi, melainkan validasi terus-menerus.

Implementasi Zero Trust memang tidak instan. Organisasi perlu memetakan aset digital, mengidentifikasi peran pengguna, mengintegrasikan sistem identitas, serta membangun kebijakan akses granular. Namun, investasi ini sebanding dengan perlindungan jangka panjang terhadap ancaman yang semakin kompleks.

Mengapa Model Lama Sudah Tidak Relevan?

Ada tiga perubahan besar yang membuat pendekatan tradisional usang:

Distribusi Aset Digital – Data dan aplikasi kini tersebar di cloud dan perangkat mobile.

Mobilitas Pengguna – Karyawan bekerja dari mana saja dengan berbagai perangkat.

Evolusi Ancaman – Serangan menjadi lebih canggih, otomatis, dan sering kali menargetkan identitas pengguna, bukan sekadar jaringan.

Firewall dan VPN tetap memiliki peran, tetapi tidak lagi cukup sebagai benteng utama. Keamanan harus bergerak dari proteksi berbasis lokasi menuju proteksi berbasis identitas, perangkat, dan konteks.

Tantangan Implementasi Zero Trust

Implementasi Zero Trust memang menjanjikan peningkatan signifikan dalam postur keamanan, tetapi proses transformasinya tidak sederhana. Banyak organisasi masih bergantung pada sistem legacy yang dibangun dengan arsitektur tertutup dan tidak dirancang untuk integrasi identitas modern. Menghubungkan infrastruktur lama dengan platform identity and access management (IAM) sering kali memerlukan penyesuaian besar, baik dari sisi teknis maupun operasional. Di luar aspek teknologi, tantangan budaya juga tak kalah berat. Zero Trust menuntut perubahan pola pikir—akses tidak lagi diberikan berdasarkan jabatan atau lokasi jaringan, melainkan berdasarkan verifikasi berkelanjutan. Perubahan ini bisa memicu resistensi internal, terutama jika dianggap memperlambat alur kerja. Selain itu, investasi awal untuk solusi keamanan, pelatihan tim TI, serta penerapan kontrol akses granular membutuhkan komitmen anggaran dan strategi jangka panjang.

Meski kompleks, pendekatan bertahap dapat membuat transisi lebih realistis dan terukur. Organisasi tidak perlu langsung membangun arsitektur Zero Trust secara menyeluruh, melainkan memulai dari fondasi yang paling krusial seperti penerapan Multi-Factor Authentication (MFA), konsolidasi manajemen identitas terpusat, dan segmentasi jaringan untuk membatasi pergerakan lateral. Setelah fondasi ini stabil, langkah berikutnya dapat mencakup penerapan kebijakan least privilege access, pemantauan berbasis analitik perilaku, hingga otomatisasi respons ancaman berbasis AI. Strategi bertahap memungkinkan organisasi mengurangi risiko gangguan operasional sekaligus meningkatkan kematangan keamanan secara progresif, sehingga transformasi menuju Zero Trust menjadi proses evolusi yang terencana, bukan perubahan mendadak yang berisiko.

Masa Depan Keamanan Digital

Di era transformasi digital, kepercayaan tidak lagi bisa diberikan secara default. Identitas menjadi perimeter baru. Setiap perangkat, aplikasi, dan pengguna harus dibuktikan keamanannya sebelum mendapat akses.

Zero Trust mencerminkan realitas baru ini. Ia tidak menjanjikan keamanan absolut, tetapi secara signifikan memperkecil peluang kompromi besar-besaran. Dengan memverifikasi setiap permintaan dan membatasi hak akses, organisasi dapat bertahan lebih baik menghadapi lanskap ancaman yang terus berkembang.

Model keamanan lama lahir di era jaringan tertutup. Dunia kini terbuka, terdistribusi, dan saling terhubung. Dalam kondisi seperti itu, hanya pendekatan yang skeptis terhadap setiap akses—bukan yang percaya secara default—yang mampu melindungi aset digital secara efektif.

Zero Trust bukan sekadar pilihan teknologi, melainkan fondasi keamanan masa depan.